Данные — это кровь современного бизнеса, которая позволяет организациям внедрять инновации. Однако с растущая зависимость от данных возникает необходимость защитить его от различных рисков, включая утечку данных, кибератаки, нарушения нормативных требований и т. д.

Организации должны применять упреждающий подход к защите данных, чтобы защищать конфиденциальную информацию и поддерживать доверие клиентов и заинтересованных сторон. В этой статье вы найдете надежные меры защиты данных, организованные в виде контрольного списка, который поможет вашей организации укрепить методы защиты данных.

Содержание

- 1 1. Просмотрите данные, которые собирает ваш бизнес

- 2 2. Оцените требования соответствия нормативным требованиям

- 3 3. Назначьте сотрудника по защите данных (DPO)

- 4 4. Отслеживайте жизненный цикл ваших данных

- 5 5. Расширение возможностей обнаружения

- 6 6. Создайте структуру отчетности об утечке данных

- 7 7. Создайте и применяйте политику конфиденциальности

- 8 8. Регулярно оценивайте риски третьих лиц

- 9 9. Проводите регулярные проверки

- 10 Заключение

1. Просмотрите данные, которые собирает ваш бизнес

Первый шаг к защите данных — знать все данные, которые собирает ваш бизнес, откуда они поступают, где хранятся и как используются. Категоризация собираемых данных позволяет вам применять подход к безопасности данных, основанный на оценке рисков, и соответствующим образом расставлять приоритеты в своих усилиях.

Однако это было бы невозможно без предварительного обеспечения наглядности и ясности. Во-первых, убедитесь, что ничего не осталось незамеченным; каждая конечная точка должна контролироваться, чтобы избежать утечек. Во-вторых, вы должны оценить необходимость сбора каждого типа данных. Эта прозрачность поможет вам избегать сбора избыточной информациичто увеличивает риск утечки данных.

2. Оцените требования соответствия нормативным требованиям

Даже если ваш бизнес находится в регионе, где нет четкого регулирования защиты данных, вы можете быть уверены, что оно скоро придет к вам. Нарушение законодательства о защите персональных данных приводит к серьезные юридические и финансовые санкции от которого не освобождаются даже крупные технологические компании.

Источник: государственный деятель

Поэтому вы должны определить требования к защите данных, которые относятся к вам. Компании, которые работают за границей, могут столкнуться с трудностями, поскольку могут применяться различные законы. Поэтому важно быть в курсе последних обновлений обязательств по соблюдению требований.

3. Назначьте сотрудника по защите данных (DPO)

Помимо вашей команды по кибербезопасности, сотрудник должен быть непосредственная ответственность за обеспечение защиты данных соблюдение требований во всей организации, особенно за счет соблюдения политики конфиденциальности компании.

В соответствии с определенными критериями такие правила, как GDPR, требуют назначения DPO. Однако, даже если это необязательно, вы можете рассмотреть вопрос о назначении независимого и беспристрастного консультанта, который будет контролировать управление защитой данных в организации.

Они должны обладать опытом в области обеспечения конфиденциальности и безопасности данных, а также хорошо разбираться в бизнес-процессах и специфике отрасли.

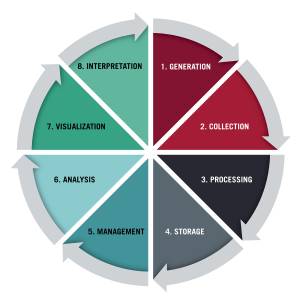

4. Отслеживайте жизненный цикл ваших данных

Защита данных — это не разовая деятельность. Вместо этого данные должны отслеживаться на протяжении всего их жизненного цикла, чтобы обеспечить ответственное обращение с ними и защиту от несанкционированного доступа в любой момент.

Источник: Гарвардская школа бизнеса

Этот непрерывный и многогранный процесс требует повышенной бдительности, прозрачности и приверженности передовым методам защиты данных. В конечном счете, мониторинг в режиме реального времени направлен на защиту всех конечных точек и предотвращение утечек.

5. Расширение возможностей обнаружения

Вам необходимо интегрированное облачное решение для обнаружения и реагирования на данные, которое защищает конфиденциальные данные от неправомерного раскрытия и предотвращает любую потерю данных путем интеллектуального мониторинга конечных точек в режиме реального времени.

Это помогает использовать поведенческую аналитику на основе ИИ для обнаружения аномалий и автоматического запуска рабочего процесса реагирования на инциденты благодаря сочетанию анализа контента, контекстной осведомленности и правил на основе политик.

6. Создайте структуру отчетности об утечке данных

GDPR, например, предписывает, чтобы все утечки данных официально сообщено в течение 72 часов. Независимо от того, распространяется ли этот мандат на вашу организацию или нет, все предприятия должны иметь четкую иерархию сообщений об утечках данных, чтобы обеспечить быстрое и скоординированное реагирование.

Во-первых, критерии отчетности и классификации различных типов инцидентов и уровней их серьезности должны быть установлены и понятны всем. Должны также быть явные протоколы связи, чтобы отчеты могли быстро доходить до нужных лиц.

В частности, ключевые внутренние и внешние заинтересованные стороны, которым необходимо знать об утечке данных (в зависимости от ее серьезности), должны быть хорошо информированы. Это может включать высшее руководство, юридическую команду, отдел по связям с общественностью, регулирующие органы, затронутых субъектов данных и т. д. И каждый должен знать свои роли и обязанности в отношении нарушения.

7. Создайте и применяйте политику конфиденциальности

Помимо необходимости соблюдать правила, наличие собственной политики помогает завоевать доверие клиентов. Если оно опубликовано, оно служит декларацией приверженности вашей организации защите конфиденциальности и личных данных своих пользователей и клиентов.

Однако важнее всего правоприменение; политика конфиденциальности должна быть применима и должна охватывать ключевые компоненты, такие как сбор и использование данных, механизм согласия, меры безопасности данных, права субъектов данных, политика использования файлов cookie, обучение сотрудников и т. д.

8. Регулярно оценивайте риски третьих лиц

Сторонние партнеры, продавцы и поставщики часто источники утечки данных, особенно если вы не можете убедиться, что они так же серьезно относятся к защите данных, как и вы. Таким образом, без каких-либо предположений вы должны регулярно оценивать методы обеспечения безопасности и риски третьих сторон, чтобы гарантировать, что данные, которыми вы делитесь с ними, находятся в надежных руках.

Оценка сторонних рисков имеет решающее значение для реагирования на инциденты, обеспечения непрерывности бизнеса и аварийного восстановления. Таким образом, все решения, касающиеся договорных обязательств, должны приниматься с учетом рисков.

9. Проводите регулярные проверки

Помимо постоянного мониторинга, регулярные полномасштабные аудиты гарантируют, что методы обработки данных вашей организации соответствуют внутренним политикам и внешним нормативам. Они предназначены для объективной оценки мер защиты данных и помогают выявить потенциальные уязвимости и области для улучшения. Некоторые советы по проведению аудита включают следующее:

- Соберите аудиторскую команду

- Разработайте план, который включает график, процедуры и документацию.

- Проведите собеседование с ключевым персоналом и просмотрите соответствующую документацию

- Оценить меры безопасности данных

- Просмотр журналов инцидентов

- Оцените обучение и осведомленность сотрудников

- Выявление несоответствий и рисков

- Сопровождение и мониторинг прогресса

Заключение

Поскольку данные по-прежнему являются ценным активом и потенциальной ответственностью, обеспечение надежных методов защиты данных является не просто вариантом, но и стратегическим императивом для каждой организации. Следуя этому всеобъемлющему контрольному списку, ваша организация может повысить общую устойчивость к угрозам, связанным с данными, и свести к минимуму риски утечек.

Избранное изображение предоставлено: Christina Wocintechchat; Пекселс; Спасибо!